Penjelasan yang kami berikan akan memberikan gambaran tentang kondisi keamanan siber di Indonesia dan menjawab pertanyaan-pertanyaan sebagai berikut:

Serangan siber di Indonesia terus meningkat dan semakin canggih pada beberapa tahun terakhir. Salah satu serangan besar terjadi terhadap sebuah perusahaan e-commerce besar, dimana data pribadi jutaan pengguna bocor, termasuk informasi sensitif seperti nomor handphone dan alamat rumah. Selain itu, sebuah perusahaan fintech juga menjadi korban ransomware, yang menyebabkan operasi bisnis mereka lumpuh selama beberapa hari dan harus membayar tebusan dalam mata uang kripto.

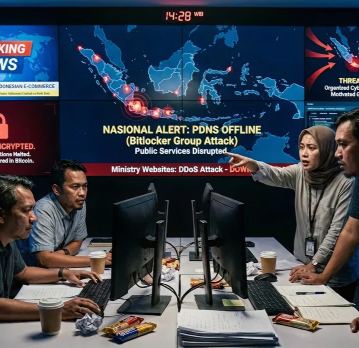

Selain perusahaan swasta, lembaga pemerintah Indonesia juga menjadi target serangan siber yang semakin intensif. Pada awal 2024, serangan Distributed Denial-of-Service (DDoS) menargetkan beberapa situs web kementerian dan Ransomware hacker group Bitlocker berhasil melumpuhkan Pusat Data Nasional Sementara (PDNS), membuat akses ke layanan publik online menjadi terganggu selama berhari-hari. Ancaman ini tidak hanya datang dari pelaku kriminal siber, namun juga dari kelompok dengan motif politik.

Menurut laporan terbaru dari BSSN (Badan Siber dan Sandi Negara) dan ENISA Threat Landscape 2024, sektor keuangan, transportasi, dan energi merupakan sektor-sektor paling rentan di Indonesia. Laporan tersebut menekankan bahwa ancaman serangan berbasis Internet of Things (IoT) dan Artificial Intelligence (AI)-powered attacks semakin berkembang, di mana peretas memanfaatkan kecerdasan buatan untuk melancarkan serangan otomatis yang lebih cepat dan sulit dideteksi.

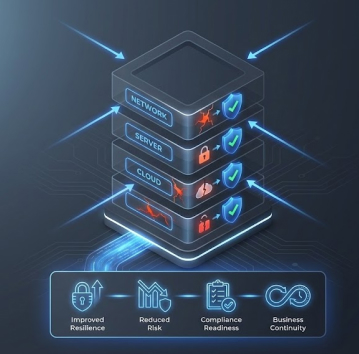

Perusahaan di Indonesia perlu mengambil langkah-langkah proaktif untuk meningkatkan keamanan siber mereka. Penggunaan alat-alat keamanan berbasis AI untuk mendeteksi anomali, penerapan kebijakan keamanan yang ketat, serta pendidikan karyawan tentang phishing dan serangan siber lainnya harus menjadi prioritas utama.

Laporan tahunan dari BSSN menunjukkan peningkatan drastis dalam jumlah serangan siber di tahun 2024, terutama serangan yang ditujukan untuk mencuri data sensitif dan menuntut tebusan melalui ransomware. Penting bagi setiap organisasi untuk memiliki rencana pemulihan darurat, serta melakukan backup data secara rutin.

Keamanan siber bukan lagi hanya tanggung jawab departemen IT, tetapi harus melibatkan seluruh perusahaan, dari manajemen puncak hingga karyawan di level operasional. Jangan menunggu hingga menjadi korban serangan. Tingkatkan keamanan siber di perusahaan Anda sekarang juga!

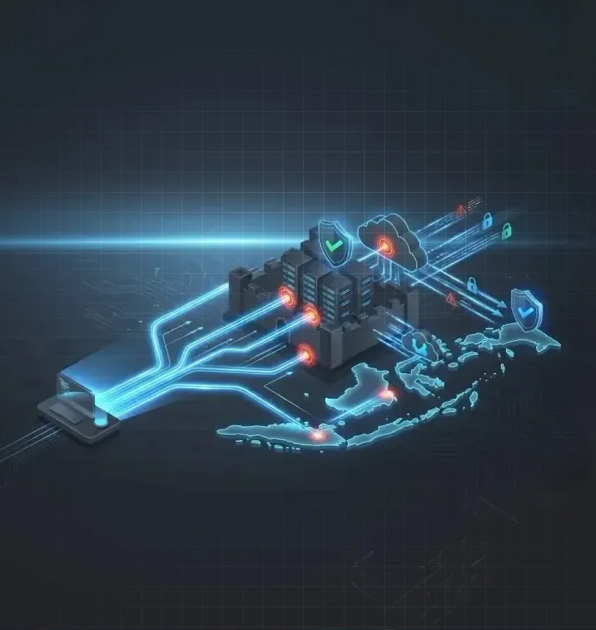

Memasuki tahun 2024, pelanggaran data masih menjadi salah satu ancaman paling krusial yang dihadapi organisasi secara global, termasuk di Indonesia. Pertumbuhan pesat layanan digital, adopsi cloud, fintech, dan e-commerce membuat serangan siber semakin sering terjadi dan semakin canggih.

Ancaman terhadap data umumnya terbagi menjadi dua kategori: data breach dan data leak. ata breach terjadi ketika pelaku kejahatan siber secara sengaja memperoleh akses tidak sah ke data sensitif atau rahasia.

Serangan Ransomware & Supply Chain

Ransomware masih menjadi ancaman dominan, dengan pelaku mengenkripsi data penting dan menuntut tebusan. Selain itu, serangan supply chain juga meningkat, memanfaatkan kelemahan vendor pihak ketiga dan berdampak pada banyak organisasi secara sekaligus.

Risiko Spesifik per Industri

Serangan Siber di Indonesia

Menurut BSSN, Indonesia mencatat lebih dari 2 miliar aktivitas siber anomali sepanjang 2023, yang didominasi oleh malware, phishing, dan serangan social engineering, tren yang masih berlanjut hingga 2024.

Agar tetap selangkah di depan dalam menghadapi ancaman yang terus berkembang, organisasi perlu:

1. Kebocoran Data Pemerintah (DJP)

Pada tahun 2024, Direktorat Jenderal Pajak (DJP) Indonesia mengalami insiden kebocoran data besar yang mengekspos jutaan data wajib pajak, termasuk NIK, NPWP, dan informasi keuangan. Insiden ini menimbulkan kekhawatiran serius terkait keamanan data pemerintah.

2. Peretasan Bursa Kripto (Indodax)

Indodax, bursa kripto terbesar di Indonesia, mengalami peretasan pada hot wallet yang mengakibatkan kerugian sekitar Rp 280,2 miliar. Serangan ini menyoroti risiko kritis pada platform aset digital.

3. Serangan Ransomware pada Pusat Data Nasional (PDNS2)

PDNS2 diserang ransomware BitLocker yang mengenkripsi data pemerintah dan mengganggu layanan publik secara nasional. Insiden ini mengungkap kelemahan pada infrastruktur cloud nasional.

4. Eskalasi Ancaman Siber di Indonesia

Menurut BSSN, Indonesia mencatat lebih dari 2,3 miliar aktivitas siber anomali sepanjang 2024, yang didominasi oleh ransomware, malware, phishing, dan serangan social engineering yang menargetkan infrastruktur kritikal.

Secara garis besar, terdapat empat kategori aktor/pelaku ancaman keamanan siber.

1. State-sponsored actors

Target: Perusahaan.

State-sponsored actors adalah aktor yang melakukan upaya serangan atas nama negara dan umumnya akan disponsori atau didukung oleh entitas pemerintah. Target utamanya adalah seluruh sistem komputer dengan motivasi cyberwarfare/spionase untuk agenda politik, ekonomi, dan/atau militer. Pelaku ini dikenal memainkan "permainan panjang", di mana mereka akan menggunakan sejumlah taktik untuk mengakses sistem dan jaringan secara diam-diam, kemudian mengeksplor sistem tersebut selama berbulan-bulan atau bertahun-tahun.

2. Cybercriminals

Target: Perusahaan.

Cybercriminals adalah aktor yang melakukan sejumlah serangan cyber dengan motivasi untuk mendapatkan keuntungan finansial. Mereka akan menyerang target utamanya yaitu perusahaan-perusahaan dengan berbagai teknik mulai dari phishing, ransomware, cryptominers, remote access Trojans, exploit kits, social media, data/financial theft, extortion, dan blackmail. Tujuannya adalah untuk mencuri personally identifiable information (PII) seperti nomor kartu kredit, kredensial akun, dan NIK (Nomor Induk Kependudukan) kemudian memonetisasinya di pasar gelap (Dark Web).

3. Hacktivist

Target: Badan pemerintah, perusahaan, dan individu.

Hacktivist memiliki target utama yaitu badan pemerintahan, perusahaan, ataupun target individu. Mereka umumnya melakukan serangan karena didasari beberapa alasan seperti politik, sosial, atau ekonomi. Sama seperti pelaku ancaman keamanan cyber yang lain, hacktivist juga akan menggunakan sejumlah teknik serangan mulai dari malware, serangan DDoS, atau web page defacement. Dengan teknik-teknik tersebut mereka bisa mengekspos informasi yang bisa menyudutkan target. Salah satu contoh kelompok hacktivist adalah Anonymous.

4. The Lone Wolf

Target: Perusahaan/lembaga keuangan dan jaringannya.

The Lone Wolf melakukan sejumlah serangan pada lembaga keuangan dan jaringannya sebagai target utama. Tujuannya adalah tentu untuk mendapatkan keuntungan finansial serta memperoleh akses jaringan. Jenis peretas ini sulit untuk ditangkap karena mereka umumnya akan bekerja secara individual dan beroperasi di dalam pasar gelap (Dark Web). Selain itu, mereka juga menjual malware untuk digunakan oleh peretas yang lain.

Penelitian telah menemukan bahwa 45% pelanggaran data terjadi di cloud. Hal tersebut terjadi karena kurangnya perlindungan data serta teknik eksploitasi yang semakin canggih sehingga menyebabkan peningkatan jumlah data yang berhasil diretas dan dibobol. Selain itu, Covid-19 juga telah membuat sistem kerja remote working menjadi semakin umum dipraktikkan sehingga mendorong serangan cyber terjadi. Hal tersebut membuat serangan keamanan cyber terus meningkat selama tahun 2020 dan 2021, tidak hanya dalam hal jumlahnya saja namun juga terkait dampak yang ditimbulkan.

SANS Institute pernah mencatat bahwa dalam beberapa tahun terakhir terdapat sekitar 74.000 karyawan, kontraktor, dan pemasok yang terkena dampak dari pelanggaran data karena laptop perusahaan yang dicuri. Hal tersebut diperburuk oleh fakta bahwa data-data di dalamnya tidak dienkripsi dengan baik. Sebuah survei juga pernah mengungkap bahwa pada tahun 2020, terdapat sebanyak 26% korban serangan ransomware membayar uang tebusan untuk mendapatkan data mereka kembali. Jumlah tersebut naik menjadi 32% di tahun 2021.

Tentu saja, serangan cyber bisa mempengaruhi banyak pihak mulai dari perusahaan, lembaga, pelanggan, atau bahkan karyawan di perusahaan itu sendiri. Kerugian yang dirasakan dapat mencakup banyak hal mulai dari kerusakan dan penghancuran data, uang yang dicuri, kehilangan produktivitas, pencurian kekayaan intelektual, pencurian data pribadi dan keuangan, penggelapan, penipuan, gangguan pasca serangan terhadap kegiatan bisnis, penyelidikan forensik, pemulihan data dan sistem, hingga kerusakan reputasi.

45%

Pelanggaran yang terjadi di Cloud

74K

Karyawan, kontraktor & pemasok terkena dampak karena laptop dicuri dan data laptop tidak di enkripsi dengan baik

32%

Jumlah korban serangan ransomware membayar uang tebusan untuk mendapatkan data mereka kembali pada tahun 2021

Ransomware adalah jenis serangan berbahaya di mana penyerang mengenkripsi data organisasi dan meminta pembayaran tebusan untuk memulihkan akses. Dalam beberapa kasus, penyerang juga dapat mencuri informasi organisasi dan meminta tambahan pembayaran sebagai imbalan karena tidak mengungkapkan informasi kepada pihak berwenang, pesaing, atau publik. Terkait jenis serangan ransomware tersebut, di dalam ETL 2021 diketahui bahwa pada tahun 2020 rata-rata uang tebusan yang diminta mengalami peningkatan sebesar lebih dari dua kali lipat menjadi $170.000, di mana sebelumnya pada tahun 2019 adalah sekitar $80.000.

Kemudian terkait kasus data breach atau pelanggaran data, IBM Security melalui IBM Cost of a Data Breach Report 2022 mengungkapkan bahwa total biaya rata-rata secara global dari pelanggaran data meningkat menjadi USD 4,35 juta pada tahun 2022. IBM juga mengungkapkan bahwa 5 industri teratas berdasarkan biaya rata-rata pelanggaran data adalah industri kesehatan di peringkat pertama ($10.10), kemudian disusul industri di sektor finansial ($5.97), farmasi ($5.01), teknologi ($4.97), dan energi ($4.72).

Di Indonesia sendiri, Otoritas Jasa Keuangan (OJK) pernah menyebutkan bahwa terdapat kerugian senilai Rp 246 miliar yang ditimbulkan oleh serangan cyber pada perbankan di Indonesia pada periode semester 1 di tahun 2020 hingga semester 1 di tahun 2021. Kemudian pada periode yang sama, terdapat potensi kerugian yang bisa muncul dengan nominal mencapai Rp 208 miliar. Selanjutnya, berdasarkan data International Monetary Fund (IMF) 2020, diketahui bahwa estimasi total rata-rata kerugian yang dialami sektor jasa keuangan secara global akibat serangan cyber dapat mencapai USD 100 miliar atau lebih dari Rp 1.433 triliun. Cybersecurity Ventures juga pernah menyebutkan bahwa total perkiraan biaya kerusakan secara global akan tumbuh sebesar 15% per tahun selama lima tahun ke depan dan mencapai $10,5 triliun per tahun pada tahun 2025.

Para hacker umumnya akan menjalankan sejumlah serangan seperti dengan mengunci sistem kemudian meminta tebusan agar sistem bisa diakses kembali. Selain itu, serangan cyber juga bisa terjadi karena adanya kerentanan atau celah pada software yang digunakan perusahaan. Dengan semakin maraknya serangan cyber yang terjadi, kebutuhan perusahaan untuk meningkatkan ketahanan pada sistem yang mereka gunakan menjadi semakin meningkat. Jasa cyber security menjadi semakin diperlukan guna mengantisipasi potensi risiko serangan di tengah tren digitalisasi yang dilakukan oleh berbagai sektor industri.

Permintaan uang tebusan untuk kasus serangan ransomware meningkat sebesar lebih dari 2x lipat.

Total rata-rata kerugian yang dialami sektor jasa keuangan secara global mencapai USD 100 miliar atau lebih dari Rp1.433 Triliun.

Kerusakan yang terkait dengan cyber crime diproyeksikan akan meningkat sebesar 15% per tahun selama 5 tahun ke depan dan mencapai $10,5 Triliun per tahun pada tahun 2025

Kerugian mencapai Rp246 Miliar akibat serangan cyber di sektor perbankan Indonesia pada periode semester 1 di tahun 2020 hingga semester 1 di tahun 2021.

5 Industri teratas dengan biaya kerugian tertinggi akibat pelanggaran data di 2022.

KESEHATAN

($10.10)

FINANSIAL

($5.97)

FARMASI

($5.01)

TEKNOLOGI

($4.97)

ENERGI

($4.72)

Saat ini, sebanyak 74% perusahaan mempunyai lebih dari 1.000 arsip yang sangat sensitif, dimana 21 persennya tidak diberikan perlindungan yang baik dan mumpuni. Selain itu, 41% perusahaan juga mempunyai lebih dari 1.000 file yang sensitif, termasuk nomor kartu kredit serta catatan keuangan lainnya yang tidak terlindungi dengan baik. Bukan hanya itu saja, berdasarkan data Varonis, 65% perusahaan mempunyai 500 pengguna yang tidak pernah mengubah kata sandi mereka.

Berdasarkan data yang diperoleh dari Verizon, Data Breach Investigations Report (DBIR) 2021 diketahui bahwa sebanyak 85% kasus pelanggaran data melibatkan manusia di dalamnya. Hal ini menunjukan bahwa hacker seringkali memanfaatkan kesalahan yang dilakukan manusia, mereka menyadari bahwa manusia bisa menjadi rantai terlemah pada sistem keamanan. Hal inilah yang membuat serangan social engineering atau miscellaneous error seperti ketika karyawan secara tidak sengaja membahayakan data yang aman menjadi metode utama yang dimanfaatkan hacker untuk mengeksploitasi sistem perusahaan.

Pada tahun 2020, malware jenis adware juga semakin banyak ditemukan di perangkat Android. State of Malware Report 2021 melaporkan bahwa di perangkat Android ditemukan HiddenAds malware yang terdeteksi sebanyak 704.418 dan menunjukkan peningkatan hampir 149%. Malware ini umumnya menginfeksi sistem karena users tidak sadar menginstal aplikasi sah yang dibundel dengan malware. Kemudian penyebab kedua adalah karena adanya kerentanan di dalam perangkat lunak atau sistem operasi yang digunakan. Kerentanan tersebut selanjutnya dieksploitasi oleh hacker untuk memasukan malware di dalamnya.

Pada kuartal pertama tahun 2021, volume infeksi cryptojacking juga mencapai rekor tertinggi dibandingkan dengan beberapa tahun terakhir. Statistik menunjukkan bahwa selama kuartal pertama tahun 2021, infeksi meningkat sebesar 117%.

74%

Perusahaan memiliki lebih dari 1000 file sensitif.

21%

Dari semua file tidak dilindungi dalam cara apapun.

41%

Perusahaan memiliki 1000 file sensitif termasuk nomor kartu kredit serta catatan keuangan yang tidak dilindungi.

65%

perusahaan memiliki lebih dari 500 pengguna yang tidak pernah diminta mengubah kata sandi.

85%

kasus pelanggaran data human error di dalamnya.

149%

Peningkatan terhadap HiddenAds Malware, terdeteksi sebanyak 704.418 di perangkat Android.

117%

Peningkatan terhadap Infeksi cryptojacking.

Pada tahun 2024, Indonesia resmi mengesahkan Undang-Undang Pelindungan Data Pribadi (UU PDP), yang bertujuan untuk memberikan perlindungan lebih kuat terhadap data pribadi warga negara di era digital. UU ini mewajibkan perusahaan dan lembaga, baik publik maupun swasta, untuk mematuhi standar yang lebih ketat dalam pengelolaan dan perlindungan data.

Pelanggaran terhadap UU PDP dapat mengakibatkan sanksi yang berat, termasuk denda besar dan hukuman pidana. Dengan diberlakukannya UU PDP, masyarakat akan memiliki kontrol lebih besar atas data pribadi mereka, sementara perusahaan harus meningkatkan infrastruktur keamanan siber mereka untuk mencegah kebocoran data. UU ini diharapkan mampu mendorong kepercayaan publik terhadap layanan digital dan meningkatkan keamanan data di seluruh sektor di Indonesia, terutama mengingat meningkatnya jumlah serangan siber yang menargetkan data sensitif.

Penetration testing atau sering disingkat menjadi pentest, merupakan istilah yang digunakan saat seseorang melakukan pengujian keamanan sebuah sistem, aplikasi, atau jaringan. Pentest melibatkan spesialis dalam keamanan siber yang mencoba secara aktif mengeksploitasi kerentanan dalam sistem atau jaringan.

Kegiatan pengujian ini dilakukan untuk mengetahui apakah keamanan yang terdapat pada sistem atau aplikasi mempunyai celah sehingga dapat segera diperbaiki dengan melakukan patch atau penambalan. Hal ini dilakukan agar keamanan yang terdapat pada suatu sistem atau aplikasi yang diuji menjadi semakin kuat. Selain melakukan pengujian, jasa pentest juga mendokumentasi tingkat keamanan dari sistem atau aplikasi yang akan diuji untuk selanjutnya dibuatkan laporan atau report kepada perusahaan / pelanggan.

Sebelum melakukan penetration testing, biasanya akan terjadi kontrak antara auditor/ pentester dengan perusahaan yang ingin aplikasi atau sistemnya diuji. Hal ini dalam konteks hukum merupakan kegiatan yang legal karena sebelumnya telah terjadi kontrak antara kedua belah pihak.

Cyber Security Inspection

Cyber Security Inspection atau Inspeksi Keamanan Siber merujuk pada proses pemeriksaan sistem, jaringan, atau perangkat lunak dengan tujuan untuk menemukan celah atau potensi risiko keamanan. Ini adalah tahap awal yang membantu mengidentifikasi potensi masalah keamanan.

Vulnerability Assessment

Vulnerability Assessment atau Penilaian Kerentanan adalah proses yang melibatkan analisis lebih mendalam terhadap kerentanan yang ditemukan, termasuk pemahaman tentang bagaimana kerentanan tersebut dapat dieksploitasi dan dampaknya terhadap perusahaan. Tujuan dari penilaian kerentanan adalah memberikan gambaran yang lebih lengkap tentang tingkat risiko yang dihadapi oleh perusahaan terhadap kerentanan tertentu.

Vulnerability Scanner

Vulnerability Scanner atau Pemindai Kerentanan merupakan perangkat lunak yang secara otomatis melakukan pemindaian pada sistem atau jaringan untuk menemukan kerentanan yang mungkin dapat dieksploitasi oleh penyerang. Perusahaan dapat memanfaatkan Vulnerability Scanner untuk memindai perangkat lunak, konfigurasi, atau infrastruktur yang menunjukkan adanya celah keamanan potensial.

Penetration test dilakukan untuk mengidentifikasi apakah sebuah aplikasi, sistem komputer, atau suatu jaringan memiliki kelemahan keamanan. Jika celah kelemahan ditemukan dan dapat dibuktikan dengan beberapa analisa resikonya, maka Anda akan mempunyai waktu untuk dapat memperbaiki sistem tersebut sebelum seseorang yang tidak bertanggung jawab mengambil kesempatan dari celah kelemahan yang ditemukan. Dengan sistem keamanan yang baik, data-data sensitif perusahaan dapat terlindungi sehingga perusahaan dapat terhindar dari sejumlah kerugian.

Wawasan & Artikel Keamanan Siber

Teknik penetration testing mempunyai beberapa kelebihan, antara lain yaitu: